Cibercriminales vulneraron sistemas del Instituto Costarricense de Electricidad (ICE) y lograron sustraer 9 gigabytes de información de la institución, según confirmó este jueves la ministra de Ciencia, Innovación, Tecnología y Telecomunicaciones (Micitt), Paula Bogantes.

Bogantes indicó que el punto de origen del ataque se ubicaría en China. Según la ministra, aún no se ha notificado al gobierno chino, ya que las autoridades se encuentran desarrollando un análisis forense del incidente.

Agregó que la investigación está en curso y que se continúa recolectando la información necesaria para esclarecer el panorama. Por su parte, Marco Acuña, presidente del ICE aseguró haber interpuesto una denuncia penal por espionaje informático ante el Ministerio Público para que se investigue el incidente.

La jerarca indicó que el pasado mes de febrero, el Grupo de Inteligencia de Amenazas de Google (GTIG), de la firma de ciberseguridad Mandiant, notificó al Centro de Respuesta de Incidentes de Seguridad Informática (CSIRT-CR) del Micitt sobre una brecha de seguridad en la infraestructura del ICE, perpetrada por UNC2814.

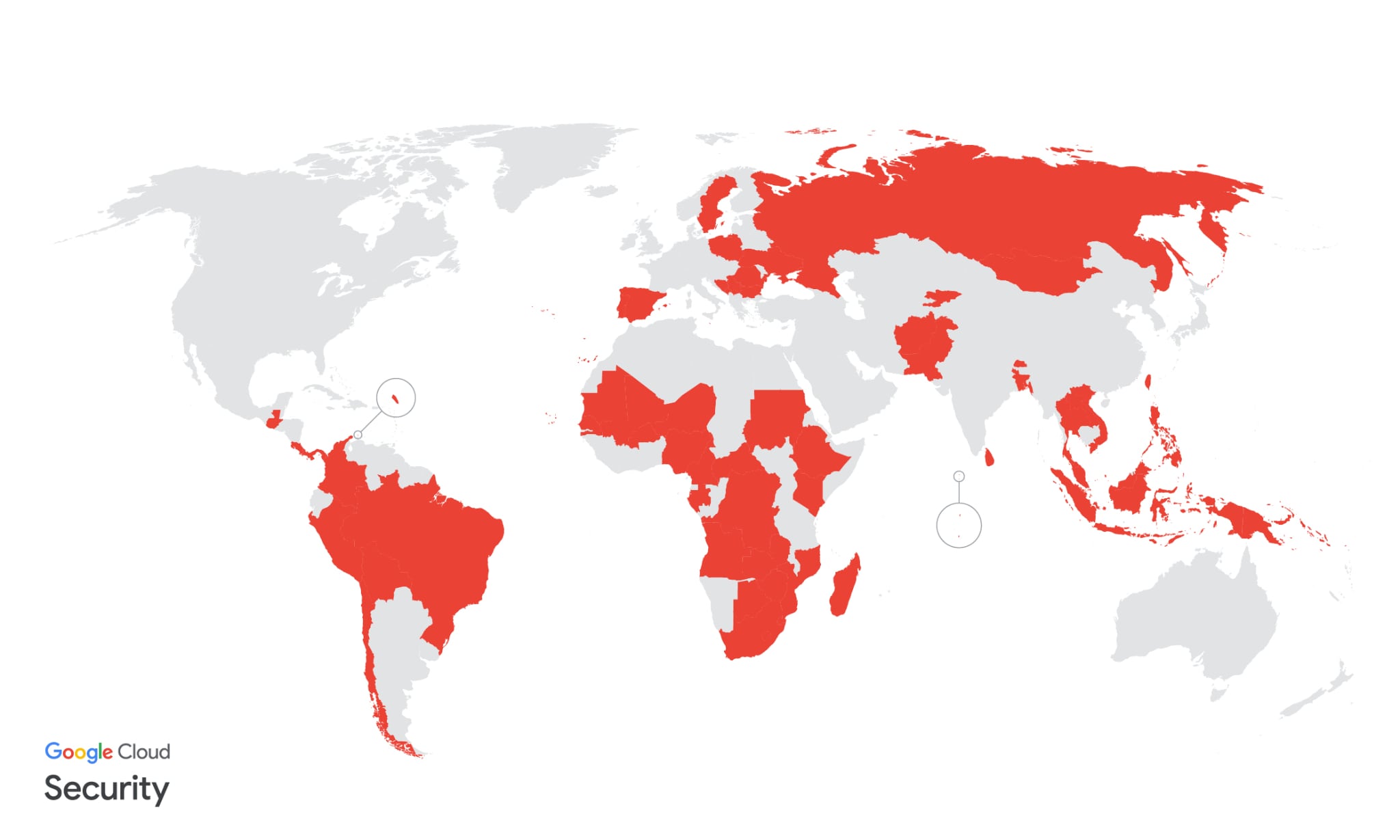

El pasado 25 de febrero, Google publicó un informe en el que expone la forma en que opera UNC2814, el grupo al que responsabiliza de atacar entidades de 42 países. El documento incluye un mapa en el cual se destaca en color rojo los países en los que se confirmaron o se sospecha que hubo actividad por parte de los cibercriminales, entre ellos Costa Rica.

Bogantes señaló que un análisis forense técnico, “realizado por un ente experto especializado en la materia”, confirmó la presencia del actor de amenaza de la cual Google advirtió a Costa Rica.

Añadió que el Micitt estableció contacto con el Gobierno de Estados Unidos, el cual apoya a Costa Rica en la coordinación de acciones para atender el incidente. La jerarca subrayó que el caso se considera un asunto de seguridad nacional, debido a que el ICE está catalogado como un proveedor de servicios críticos para el país.

Los jerarcas aseguraron que tanto el mandatario Rodrigo Chaves como la presidenta electa, Laura Fernández, están al tanto de la situación.

¿Cuándo inició el ataque?

El presidente del ICE explicó que la primera actividad sospechosa en los sistemas informáticos de la institución se detectó a finales de enero, lo que activó protocolos internos de contención y la contratación de servicios externos de ciberseguridad con proveedores de Estados Unidos.

Según indicó, desde entonces se han identificado movimientos en redes de tecnología de información vinculadas principalmente a correos electrónicos y sistemas administrativos, pero no en las redes que operan servicios críticos como electricidad y telecomunicaciones.

¿Qué se robaron?

Acuña confirmó que se detectó la extracción de unos 9 gigabytes de información, principalmente de correos electrónicos internos, y que el caso apunta a un grupo dedicado al ciberespionaje.

“Lo que estamos seguros de que la información sustraída es de cuentas de correo electrónico de un servidor que está en Costa Rica, no en la nube, y corresponden a cuentas administrativas, como consultas internas o correspondencia interna, y también cuentas de empleados del ICE”, explicó el presidente del ICE.

El jerarca aseguró que hasta ahora no hay evidencia de afectación a los servicios ni de filtración de datos de clientes.

El ICE aún desconoce la información contenida en los correos que fueron extraídos, debido al volumen. “Nosotros tenemos en correos electrónicos un almacenamiento de 10 mil gigas, lo que hemos visto que se ha retirado son 9 gigas, y poder llegarle específicamente a qué información contenían esos correos electrónicos o esos datos, pues es algo que está en investigación todavía”, agregó.

Acuña reiteró que los servicios de electricidad y telecomunicaciones no están comprometidos, en este momento. Alegó que una falla reciente en el servicio de televisión que brinda la empresa, se debió a un corte en una fibra óptica por obras realizadas en una carretera y que no tenía relación con el incidente.

¿Qué es un actor de amenaza?

Los actores de amenazas, también conocidos como actores de ciberamenazas o actores maliciosos, son individuos o grupos que causan daños intencionadamente a dispositivos o sistemas digitales, de acuerdo con el sitio web de la empresa IBM. Las amenazas explotan las vulnerabilidades de los sistemas informáticos, las redes y el software para perpetuar diversos ciberataques, como el phishing, el ransomware y los ataques de malware.

De acuerdo con Bogantes, el actor de amenaza en el mundo de la ciberseguridad se conoce como una APT, lo que significa una Amenaza Persistente Avanzada. “En muchos casos, estos ciberdelincuentes en muchísimos casos, son financiados por otros gobiernos”, agregó.

Las APT son ciberataques sofisticados que abarcan meses o años en lugar de horas o días. Permiten a los actores de amenazas operar sin ser detectados en la red de la víctima, infiltrándose en los sistemas informáticos, llevando a cabo espionaje y reconocimiento, escalando privilegios y permisos (lo que se denomina movimiento lateral) y robando datos confidenciales.

Debido a que pueden ser increíblemente difíciles de detectar y relativamente caras de ejecutar, las APT suelen ser iniciadas por actores de estados-nación u otros actores de amenazas bien financiados

La ministra del Micitt advirtió que una de las principales amenazas de los próximos años son las guerras cibernéticas y el ciberespionaje, y que esto es “algo a lo que, lamentablemente, los ciudadanos del planeta nos tenemos que acostumbrar, en el sentido de que las guerras ya no solo se combaten en los territorios, las guerras se combaten también en el ciberespacio”.

Mencionó que durante el año 2025, la división de ciberseguridad del Micitt atendió 118 millones de intentos de ataques que fueron contenidos. Aseguró que se trata de un número alto.